网络安全|"挖矿"木马病毒危害巨大(3)

2023-05-21 来源:飞速影视

安装Rootkit后门关闭Linux/Windows防火墙

关闭Windows Defender

卸载云主机安全防护软件

添加定时任务、添加启动项

清除系统日志

以上这些行为会严重威胁服务器安全,挖矿木马控制者随时可能窃取服务器机密信息,控制服务器进行DDoS攻击,或以失陷服务器为跳板攻击其他计算机,甚至可以在任何时候释放勒索病毒彻底瘫痪服务器。关闭、卸载防火墙和主机安全软件的行为,会让受害主机安全防护能力消失,导致服务器被其他黑产团伙入侵控制的可能性倍增。

挖矿木马的目标除了云主机,还有一类数量分布极广的设备:IoT智能设备,包括智能路由器、网络摄像头等等。这类设备性能虽差,但数量庞大,因此被部分挖矿木马传播者所利用。

IoT设备制造商较多使用开源系统,自身安全能力相对不足,所用组件的高危漏洞修复困难。同时,使用这类设备用户也往往对安全风险考虑不多,积极主动修复漏洞的较少。导致大量IoT设备因漏洞被入侵持续控制,直至用户淘汰旧设备更换新设备。被控制的IoT设备,除了用于挖矿,也被用来搜集隐私信息、通过DDoS攻击来非法获利。

挖矿木马入侵通道

利用漏洞武器和弱密码爆破攻击,是挖矿木马攻击传播最常用的两类方法。供应链攻击的案例也时有发生,虽说案例较少,但具备影响面大的特点。

腾讯安全团队日常分析大量挖矿木马家族,不少挖矿木马十分勤奋,特别擅长利用流行漏洞攻击武器入侵。当一个利用难度较低适用面广的高危漏洞出现时,会发现一群挖矿木马团伙如发现金矿一般火速(通常从漏洞公开到漏洞利用,就几天)蜂涌而至。

今年8月25日,Atlassian官方披露Atlassian Confluence远程代码执行漏洞(CVE-2021-26084),攻击者利用漏洞可以完全控制服务器完成任务。9月1日,漏洞poc(概念验证代码)被公开在Github。当晚,腾讯安全团队就检测到多个不同挖矿木马团伙、僵尸网络团伙利用该漏洞攻击云主机。到第2天,发现利用该漏洞攻击的黑产团伙增加到7个,其中5个为挖矿木马家族:kwroksminer,iduckminer,h2miner,8220Miner,z0miner。可见,挖矿木马团伙有多疯狂多勤奋。

同样,一个挖矿木马团伙也可能利用多个不同的漏洞武器组合。腾讯安全曾截获跨平台蠕虫HolesWarm,该蠕虫利用了20多种漏洞武器攻击Windows、Linux主机挖矿。

相关影视

毒品网络

2000/美国/剧情片

预科生的贩毒网络

2015/美国/剧情片

机器人病毒危机

2016/美国/科幻片

矿区危情

2016/其它/剧情片

社交网络

2010/美国/剧情片

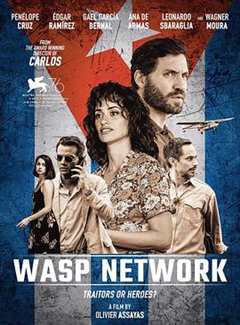

黄蜂网络

2019/法国/剧情片

网络妖姬

2000/韩国/恐怖片

合作伙伴

本站仅为学习交流之用,所有视频和图片均来自互联网收集而来,版权归原创者所有,本网站只提供web页面服务,并不提供资源存储,也不参与录制、上传

若本站收录的节目无意侵犯了贵司版权,请发邮件(我们会在3个工作日内删除侵权内容,谢谢。)

若本站收录的节目无意侵犯了贵司版权,请发邮件(我们会在3个工作日内删除侵权内容,谢谢。)

www.fs94.org-飞速影视 粤ICP备74369512号